Das Senden von sicheren E-Mails ist ein wichtiger Bestandteil für eine erfolgreiche Kommunikation im Business. Finden Sie heraus, welcher der beiden Verschlüsselungsstandards, S/MIME oder OpenPGP, Ihren Sicherheitsanforderungen entspricht.

Bei ca. 347 Mrd. täglich versendeten und empfangenen E-Mails weltweit ist es wichtig zu verstehen, welche Rolle Encryption zum Schutz sensibler Daten spielt, um das Risiko von Cyber Incidents und Abuse zu minimieren. Die Wahl zwischen S/MIME und OpenPGP zur Verschlüsselung von E-Mails kann einen erheblichen Einfluss auf die Sicherheit und Effizienz Ihrer Geschäftskommunikation haben.

Die Implementierung und Anwendung von Verschlüsselungssystemen, insbesondere Methoden der asymmetrischen Encryption, ermöglicht es Unternehmen, ihre wertvollste Ressource – die eigenen Daten – vor unbefugtem Zugriff zu schützen. Unternehmen benötigen starke Verschlüsselungssysteme, auf die User vertrauen können. Schließlich ist die E-Mail nach wie vor das Kommunikationsmittel Number One und aus der heutigen digitalen Landscape nicht mehr wegzudenken.

In diesem Artikel nehmen wir die Unterschiede von S/MIME und OpenPGP unter die Lupe. Wir gehen der Frage nach, welche der beiden Verschlüsselungsmethoden Ihrer Geschäftskommunikation flächendeckenden Support bietet und damit den speziellen Anforderungen einer wirksamen und userfreundlichen E-Mail-Security gegenüber Business-Partner:innen und Kolleg:innen gerecht wird.

S/MIME vs. OpenPGP – Warum ist diese Entscheidung so wichtig?

Mit S/MIME und OpenPGP existieren zwei verschiedene Verschlüsselungstechnologien, die auf E-Mails angewendet werden können. Beide Standards lassen sich mit etwas Aufwand in gängige E-Mail-Programme integrieren – ein Gewinn an Sicherheit, die die Handhabung von Encryption für textbasierte Kommunikation komfortabel gestaltet.

“Verschlüsselung funktioniert. Richtig implementierte und starke Verschlüsselungssysteme sind eine der wenigen Dinge, auf die man sich verlassen kann.” – Edward Snowden, US-Whistleblower

Unternehmen benötigen funktionierende und robuste E-Mail-Verschlüsselungssysteme. S/MIME (Secure/Multipurpose Internet Mail Extensions) und OpenPGP (Open Pretty Good Privacy) bieten zwei Lösungsansätze, die zum Zwecke von Digital Trust und E-Mail-Security ihren Einsatz finden. Dennoch ist es wichtig zu wissen, dass beide Verschlüsselungsverfahren nicht miteinander kompatibel sind. Beide Technologien verfolgen unterschiedliche Ansätze zur E-Mail-Verschlüsselung und bieten verschiedene Vor- und Nachteile. Einer der häufigsten Gründe, warum die Wahl zwischen S/MIME und OpenPGP für Unternehmen relevant ist, spiegelt sich in der zum Teil kostspieligen Implementierung wider.

Die Entscheidung zwischen S/MIME und OpenPGP hängt von diversen spezifischen Anforderungen, der bestehenden Infrastruktur und den Präferenzen eines Unternehmens ab. Doch sicher ist sicher: Mit S/MIME entscheiden sich zahlreiche Unternehmen für den weltweit führenden E-Mail-Security-Standard – und das nicht nur im Business-Umfeld. Durch digitale Signaturen von geprüften CAs werden E-Mails bestens abgesichert und eine reibungslose E-Mail-Kommunikation garantiert.

S/MIME – Grundprinzip und Funktionsweise

Bei S/MIME handelt es sich um einen Standard für den sicheren Transfer von E-Mails. Konkret ist es eine gängige Verschlüsselungs- und Signatur-Methode, die hauptsächlich bei E-Mails eingesetzt wird, um die Vertraulichkeit und Integrität von Nachrichten zu gewährleisten. Sie existiert – wie auch OpenPGP – bereits seit den 1990er Jahren und entwickelt sich ständig weiter.

Mit S/MIME können E-Mails digital signiert und verschlüsselt werden. Die digitale Signatur ermöglicht es dem Empfänger zu überprüfen, dass die Nachricht tatsächlich von dem angegebenen Absender stammt und während der Übertragung nicht verändert wurde. Folglich schützt S/MIME den Inhalt der Nachricht vor unbefugtem Zugriff, indem sie nur für autorisierte Empfänger lesbar gemacht wird.

Zudem verwenden S/MIME-Zertifikate, die von sog. Certification Authorities (CAs) wie DigiCert ausgestellt werden, um die Identität der Absender zu überprüfen und die Encryption Keys zu generieren. Diese Zertifikate werden in der Regel in E-Mail Clients wie Microsoft Outlook oder Mozilla Thunderbird integriert. Ziel ist es, die nahtlose Integration und Nutzung der S/MIME-Funktionalität zu ermöglichen.

E-Mail-Security mit S/MIME

- S/MIME schützt Ihre E-Mails davor, durch Dritte gelesen, gespeichert, manipuliert oder gelöscht zu werden.

- Datenschutzkonforme Sicherheitsmaßnahmen sorgen für die sichere und normgerechte Übertragung sensibler Informationen.

- Durch die Authentifizierung des Absenders und Inhalte von E-Mails wird die Datenhoheit erhöht.

- S/MIME kann standardmäßig für den gesamten E-Mail-Verkehr genutzt werden und ist nach Bedarf manuell konfigurierbar.

6 Bestimmungsfaktoren zur Nutzung von S/MIME

Die Entscheidung zur Verwendung von S/MIME Zertifikaten basiert auf bestimmten Faktoren, die vor allem mit Blick auf die Implementierung eine relevante Rolle spielen. Hinzu kommen interne Compliance-Richtlinien, strategische Entscheidungen über Sicherheitsdimensionen und andere Maßnahmen zur Einrichtung, Instandhaltung und ordnungsgemäßen Zertifikatsverwaltung, die DSGVO-konforme E-Mails einfordern.

Wir haben 6 wichtige Bestimmungsfaktoren zur Nutzung von S/MIME zusammengetragen, die sich weit über den standardmäßigen Sicherheitsanforderungen eines Unternehmens hinaus belaufen.

1 Sensibilität der Informationen

Der Grad der Sensibilität der Informationen, die übermittelt werden, beeinflusst die Wahrscheinlichkeit, S/MIME-Zertifikate einzusetzen. Insbesondere in Bereichen des Gesundheitswesens, Finanzdienstleistungen oder Rechtswesen kann S/MIME beim Austausch vertraulicher Informationen von entscheidender Bedeutung sein.

2 Gesetzliche Vorschriften und interne Richtlinien

Viele Branchen, in denen Datenschutz und Sicherheit besonders wichtig sind, tendieren dazu, S/MIME zu verwenden. Die Verwendung von S/MIME kann sogar durch Industriestandards oder behördliche Vorschriften gefordert oder empfohlen sein. Auch interne Unternehmensrichtlinien können Einfluss auf die Nutzung von S/MIME haben, um die Integrität, Authentizität und Vertraulichkeit von Nachrichten und sensiblen Daten sicherzustellen.

3 Zertifikatsverwaltung

S/MIME-Zertifikate zur sicheren E-Mail-Kommunikation wie auch TLS/SSL-Zertifikate zur Authentifizierung von Netzwerkverbindungen fallen in die Kategorie der digitalen Zertifikate. Es beschreibt ein zentralisiertes Vertrauensmodell der Public-Key-Infrastruktur (PKI). Die Verfügbarkeit und Verwaltung dieser Zertifikate kann entscheidend für die Wahl zwischen S/MIME und OpenPGP sein.

DigiCert ist der weltweit stärkste Provider von TLS/SSL-, S/MIME,- Code & Document Signing-Zertifikaten. Als stolzer Premium Elite Partner von DigiCert erfüllen wir Ihnen höchste Sicherheitsstandards zum effektiven Schutz Ihrer Online-Kommunikation.

4 Kostenaufwand

Dass die damit zusammenhängenden Kosten ebenfalls eine Rolle spielen, bleibt dennoch zu beachten. Die Kosten für die Implementierung und Verwaltung von S/MIME umfassen möglicherweise die Anschaffung von zusätzlichen Zertifikaten, Schulungen für User und Administrator:innen sowie für eventuelle Aktualisierungen von Software oder Infrastruktur.

5 Kompatibilität

Wenn ein Unternehmen zum Beispiel verschiedene E-Mail-Clients verwendet, ist es wichtig sicherzustellen, dass S/MIME nahtlos integriert werden kann. Die Kompatibilität von S/MIME mit verschiedenen E-Mail-Clients und Plattformen kann daher die Entscheidung enorm beeinflussen.

6 Usability

Grundsätzlich ist zu beachten, dass die Implementierung von S/MIME einfach und transparent gestaltet ist. Die Usability von S/MIME-fähigen E-Mail-Clients und -Diensten kann schließlich einen erheblichen Einfluss auf die Akzeptanz haben.

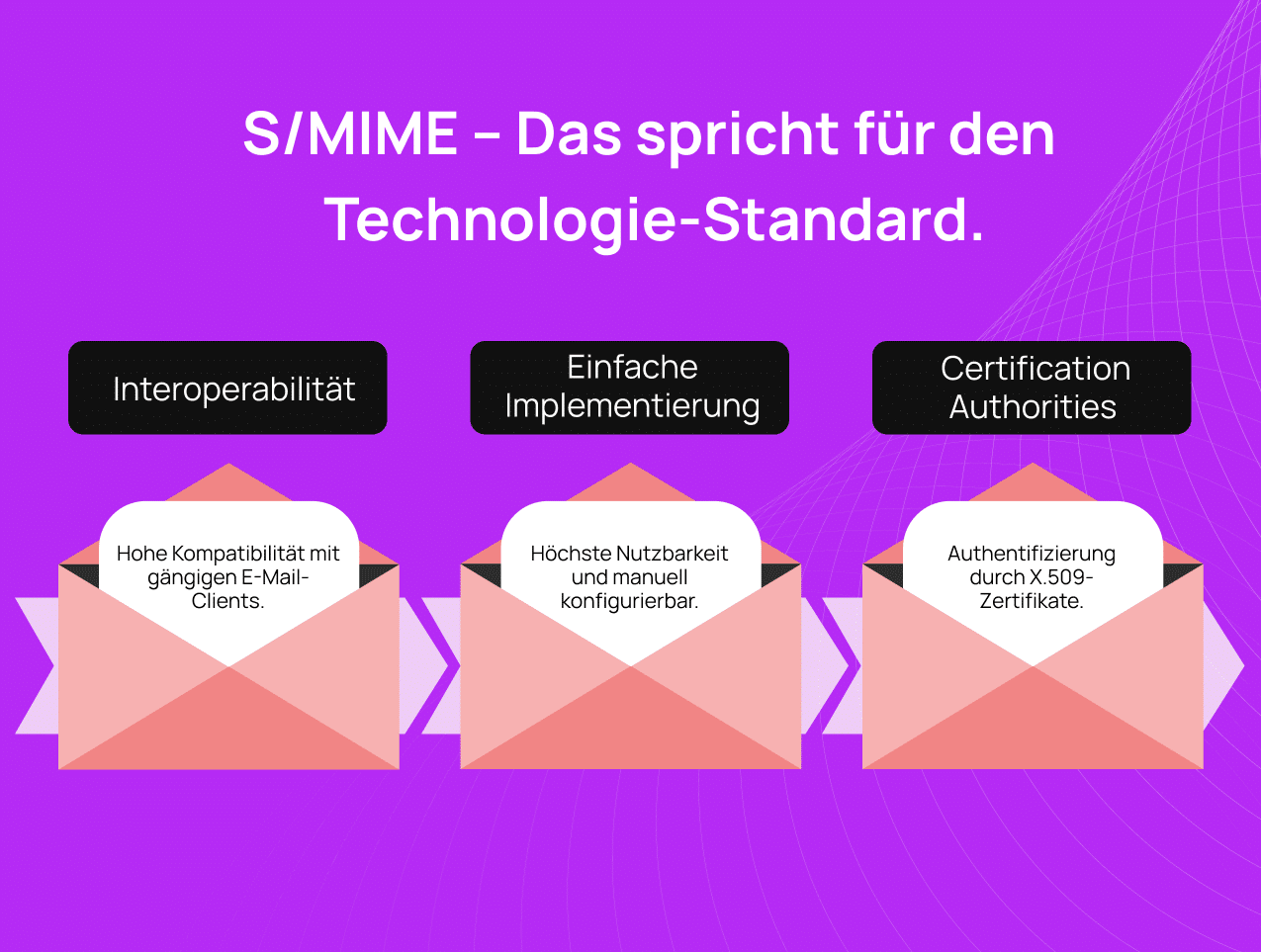

Vorteile von S/MIME

Was spricht für den Einsatz von S/MIME? Wir klären auf, wie wirksam S/MIME-Zertifikate für die Verschlüsselung und digitale Signatur von E-Mails im Business sind.

Interoperabilität

S/MIME wird von fast allen gängigen E-Mail-Clients und Servern unterstützt und verfügt daher über eine hohe Anwendungssicherheit und Interoperabilität – auch zwischen den E-Mail Clients von Provider mit den höchsten Marktanteilen wie Microsoft Outlook, Windows Mail, Mozilla Thunderbird und Apple Mail. In den meisten Fällen erfordert es keine zusätzlichen Software-Installationen oder -Konfigurationen.

Einfache Implementierung

S/MIME integriert sich oft besser in geschäftliche Umgebungen, insbesondere wenn Unternehmen Microsoft-Produkte wie Outlook verwenden. Auch wenn die Zertifikatsverwaltung eine Herausforderung sein kann, wird eine nahtlose Integration in Unternehmensplattformen erreicht, weshalb die Option des manuellen Einrichtens von S/MIME gegenüber OpenPGP einen Vorteil darstellt. Zudem begünstigen Mail-Gateways für Admins mehr Spielraum für unternehmensspezifische Konfigurationen.

Certification Authorities bieten Absicherung

S/MIME benutzt X.509-Zertifikate, die von einer Zertifizierungsstelle (CA) ausgestellt werden. Sie ermöglichen höhere Vertrauensstufen.

CAs stellen sicher, dass Keys und Eigentümer:innen wirklich zusammengehören und geben die Gewissheit. Bei OpenPGP ist diese Form nicht vorhanden.

S/MIME Klassifizierungen durch CAs

- Klasse 1: Es wird überprüft, ob die angegebene E-Mail-Adresse existiert.

- Klasse 2: Zusätzlich zur E-Mail-Adresse wird der Name und ggf. das Unternehmen schriftlich bestätigt.

- Klasse 3: User des Zertifikats muss seine Identität authentifizieren, z. B. mit Hilfe des Personalausweises

- Klasse 4: Der Zertifikat-Owner weist seine Identität durch persönliches Erscheinen bei der entsprechenden Zertifizierungsstelle nach.

Wir arbeiten mit InterNetX und damit mit allen führenden CAs. Entdecken Sie unsere S/MIME-Produkte und klassifizieren Sie mit höchstem Standard Ihr E-Mail-Business.

Herausforderungen und Beschränkungen von S/MIME

S/MIME bietet viele Vorteile, der Einsatz von Zertifikaten kann allerdings auch Einschränkungen mit sich bringen.

Größenbeschränkung für Dateianhänge

Für den Transfer großer Dateianhänge verfügen manche S/MIME-Lösungen zwar zusätzliche Module, doch ist dies in der Regel mit einem Aufpreis verbunden.

Keine Kompatibilität mit OpenPGP-Umgebungen

S/MIME ist neben OpenPGP eine der am häufigsten angewendeten Lösungen für E-Mail-Verschlüsselung und dabei hochkompatibel mit diversen E-Mail-Clients und Anwendungssystemen. Wenden jedoch ein Empfänger S/MIME und ein Absender OpenPGP an, können diese keine Schlüsselpaare austauschen, da die beiden unterschiedlichen Verfahren nicht miteinander kompatibel sind. Es erfordert zusätzlich von Usern ein manuelles Backup auf Empfängerseite, um diese Hürde zu überwinden.

Einsatz und Unveränderlichkeit von statischen Keys

S/MIME-Lösungen nutzen statische Schlüsselpaare nach dem asymmetrischen Prinzip:

- Encryption → Public Key

- Decryption → Private Key.

Während ihrer gesamten Gültigkeitsdauer bleiben diese für jegliche Korrespondenzen unverändert. Falls Dritte unbefugten Zugriff auf die Kommunikation haben und ein Private Key kompromittiert sein sollte, kann nicht nur eine E-Mail des Betroffenen eingesehen werden, sondern auch rückwirkend sämtliche Daten, die mit dem kompromittierten Schlüssel entschlüsselt werden können.

Unverschlüsselte Metadaten

Während Nachrichten durch Encryption in der Übertragung geschützt bleiben, sind andere Metadaten, wie die Betreffzeile, unverschlüsselt.

Kostenaufwand

Die dauerhafte Implementierung von S/MIME kann zwar kostspielig sein, da kommerzielle Zertifikate von einer vertrauenswürdigen CA erworben werden müssen, doch lohnt es sich zu investieren.

Die Sicherheit von E-Mail-Kommunikation im Business ist von höchster Priorität. Umso wichtiger ist es, diese Einschränkungen und Herausforderungen zu verstehen und sie bei Entscheidungsprozessen für die Nutzung von S/MIME zu berücksichtigen. Unsere Expert:innen beraten Sie gern, ehrlich und unverbindlich.

Erhöhen Sie das Vertrauen bei Business-Partner:innen und Kund:innen. Sorgen Sie mit S/MIME-Zertifikaten für mehr Transparenz in der E-Mail-Kommunikation und schützen Sie sich effektiv vor Phishing und Spoofing.

OpenPGP – Grundprinzip und Funktionsweise

OpenPGP stellt eine weitere Methode im Bereich der E-Mail-Verschlüsselung dar. Open PGP steht für “Open Pretty Good Privacy” und ist ein offener Standard für die Verschlüsselung und digitale Signatur von Daten, einschließlich E-Mails, Dateien und Verzeichnissen.

Mit OpenPGP können User digitale Signaturen erstellen, um die Authentizität von Daten zu überprüfen. Der Empfänger kann sicherstellen, dass die Daten tatsächlich vom angegebenen Absender stammen und sie während der Übertragung nicht verändert wurden.

Der Schlüsselaustausch ist die Grundvoraussetzung für den verschlüsselten E-Mail-Verkehr mittels OpenPGP. Es bedeutet, dass der eigene Public Key den gewünschten Kommunikationspartner:innen bekannt sein muss – entweder durch direkte Übermittlung oder durch das Hochladen auf einen externen Schlüsselserver. Hierfür müssen einige Zwischenschritte beachtet werden und es bedarf der zusätzlichen Überprüfung der Authentizität des Keys.

8 Bestimmungsfaktoren zur Nutzung von OpenPGP

Wenn Sie für Ihre E-Mail-Verschlüsselung OpenPGP einsetzen möchten, müssen Sie vorab eine gewisse Vorleistung erbringen. Hier sind 8 bestimmende Faktoren zur Entscheidung für die Nutzung von OpenPGP:

1 Technisches Vorwissen

Um überhaupt korrekt feststellen zu können, welche konkrete OpenPGP-Lösung durch die eigenen IT-Voraussetzungen erforderlich ist, bedarf es einer soliden technischen Kenntnis. Die Implementierung von OpenPGP verursacht erheblichen Aufwand.

2 Hohe Bereitschaft

Auch Kontaktpartner:innen müssen die Bereitschaft aufbringen, ebenfalls jegliche Mühen und Kosten auf sich zu nehmen, damit eigene Anstrengungen nicht vergebens sind. Wer also auf OpenPGP als Lösung im E-Mail-Verkehr setzt, muss sicher stellen, dass externe Kontakte dies ebenfalls mit Erfolg tun.

3 Freie Verfügbarkeit

Die freie Verfügbarkeit von quelloffenen Implementierungen wie GnuPG macht OpenPGP für Unternehmen besonders attraktiv, die eine kostengünstige Lösung suchen.

4 Flexible Schlüsselverwaltung

OpenPGP bietet Mechanismen zur Verwaltung von Public und Private Keys und kann auf verschiedenen Betriebssystemen und Plattformen eingesetzt werden. Für Unternehmen, die eine flexible Schlüsselverwaltung benötigen, kann dies eine besonders passende Lösung sein.

5 User-Anonymität

Als nützlich erweist sich OpenPGP auch dann, wenn User Wert auf Anonymität legen und Nachrichten ohne direkte Verknüpfung mit ihrer Identität senden möchten.

6 Kostenaufwand

Bei der manuellen Einrichtung von OpenPGP ist es wichtig zu bedenken, dass die Anschaffung oftmals kostenpflichtiger wird. Es bedarf einer zusätzlichen Software, um potenzielle Sicherheitsrisiken zu vermeiden.

7 Compliance

Die komplexe Implementierung von OpenPGP erhöht Anwenderfehler und Risiken für Datenschutz und Compliance. Für Benutzerfreundlichkeit erfordert es hohen Zeit- und Kostenaufwand (Installation, Schulungen). In Branchen mit strengen Sicherheitsstandards kann dies Compliance-Anforderungen fördern.

8 Integrität

OpenPGP ist nicht ausschließlich für E-Mail-Verschlüsselung geeignet. Es kann auch für die Verschlüsselung von Dateien und Directories verwendet werden. Wie bei S/MIME gilt, dass digitale Signaturen zur Überprüfung der Integrität und Authentizität der Daten erforderlich sind, insbesondere in Bezug auf E-Mails oder Dateien.

Bedenken Sie: Für die große Mehrheit der User bleibt OpenPGP eine technische Lösung mit vielen Anforderungen an User. Gleichzeitig verhindert die Technologie Massentauglichkeit, denn die gesamte Schlüsselverwaltung ist aufwendig und wird auch meist nur von IT-affinen Usern untereinander – meist im privaten Bereich – eingesetzt.

Vorteile von OpenPGP

Die effektive Nutzung von OpenPGP kann eine gewisse Lernkurve erfordern, v. a. in Bezug auf den Umgang mit Keys und deren Verwaltung. Doch bringt der Open-Source-Standard auch Vorteile mit sich.

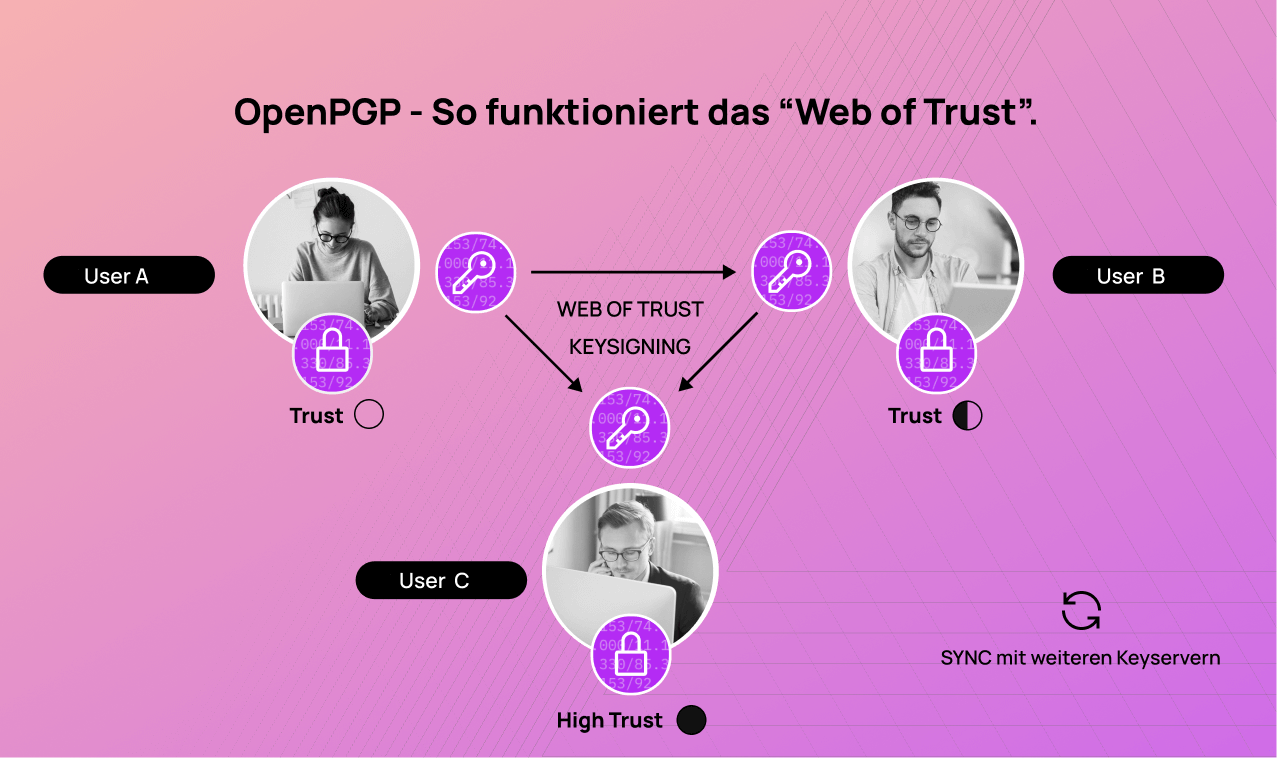

Offenheit und Transparenz

Für die Überprüfung der Key-Authentizität wird bei OpenPGP ein dezentraler Ansatz, sog. “Web of Trust”, verfolgt. Dieser basiert auf dem gegenseitigen Vertrauen aller Beteiligten. Es handelt sich um einen manuellen Prozess ohne zentrale Instanz.

Je mehr User desto höher fällt der Grad der Glaubwürdigkeit für den Key aus, der als vertrauenswürdig eingestuft wird. Mit jeder neuen Signatur wird ein Zertifikat erstellt, wodurch die Sicherheit erhöht wird. Anders als bei S/MIME entfällt hier jedoch die eindeutige Verifikation digitaler Signaturen durch geprüfte CAs.

Der OpenPGP-Standard wird von einer Vielzahl von Anwendungen und Plattformen unterstützt, darunter E-Mail-Clients wie Mozilla Thunderbird und GnuPG (GNU Privacy Guard).

Open-Source

User, die Webmail-Dienste verwenden, können für E-Mail-Verschlüsselung ebenfalls OpenPGP einsetzen. Über entsprechende Browser-Erweiterungen lassen sich gänge Methoden wie JavaScript-Implementierungen des OpenPGP-Standards für mehrere Browserversionen anwenden.

Online-PGP-Tools bieten die Möglichkeit, Keys zu erzeugen und E-Mails zu ver- bzw. entschlüsseln. Hierfür stehen kostenfreie Open-Source-Dienste zur Verfügung, die weder eine Anmeldung erfordern und problemlos in Browsern ausgeführt werden – allerdings ein Mehraufwand.

OpenPGP wird auch von einer engagierten Community aus Entwicklern und Usern unterstützt. Diese tragen zur kontinuierlichen Weiterentwicklung und Verbesserung der OpenPGP-Technologie bei.

Web of Trust

Das “Web of Trust” schafft eine hohe Vertrauensbasis, indem der jeweils generierte und zertifizierte Key mit seinem:r angegebenen Besitzer:in auch wirklich zusammengeführt wird. Es ermöglicht eine starke Verschlüsselung von Daten, einschließlich E-Mails, Dateien und Verzeichnissen und schützt vor unbefugtem Zugriff. OpenPGP trägt dazu bei, die Anonymität zu wahren, indem es zulässt, dass Nachrichten ohne direkte Verknüpfung mit der Identität des Absenders versendet werden können.

Durch die Möglichkeit, digitale Signaturen zu erstellen, ermöglicht OpenPGP zudem die Überprüfung der Integrität und Authentizität von Daten. Beim Signieren wird aus dem Klartext der jeweiligen Nachricht durch eine kryptologische Hashfunktion (SHA-256) ein eindeutiger Fingerprint generiert, welcher mit dem Private Key des Absenders verschlüsselt ist und an die Nachricht angefügt wird.

Die Kombination der Vorteile macht OpenPGP zur Option für diejenigen, die eine offene und plattformunabhängige Lösung zur sicheren Kommunikation suchen. Doch ist auch Vorsicht geboten. Gerade in Bezug auf sensible, geschäftskritische und interne Informationen bietet sich S/MIME als leistungsstärkere Option an – insbesondere dann, wenn es um die höchst sichere und normkonforme Übertragung von Inhalten geht. Durch die Bereitstellung digitaler Zertifikate von geprüften CAs wird beste Funktionalität sowie Absicherung garantiert.

Herausforderungen und Beschränkungen von OpenPGP

Mit OpenPGP-Lösungen bleiben diverse Grundprobleme nicht aus – für Unternehmen eine besondere Herausforderung.

Komplexität

Die Einrichtung von OpenPGP kann für weniger versierte User ohne ausreichende IT-Kenntnisse komplex sein und damit für die breite Akzeptanz von OpenPGP Nachteile schaffen. Zudem gestaltet sich der Einsatz von OpenPGP auf mobilen Endgeräten recht schwierig. Es gibt keinen Ansatz, der für alle Endgeräte oder Betriebssysteme gleichermaßen passend ist.

Interoperabilität

Die Signaturen der Keys durch andere Personen enthalten eine Liste all jener, welche ihn geprüft und die Identität des Key Owner bestätigt haben. Hinsichtlich des Datenschutzes ist das ein Aspekt, dessen sich User bewusst sein sollten.

Datensouveränität

Weiter zu beachten sind Einschränkungen bei der Datensouveränität. Da sich Schlüsselserver global untereinander synchronisieren, sind hochgeladene Keys rasch und überall abrufbar. Im Vergleich zu S/MIME ist OpenPGP möglicherweise nicht so nahtlos in Standard-E-Mail-Clients integriert. Dies könnte die gesamte Usability beeinträchtigen und die Einführung behindern.

Hinzu kommt, dass in vielen Unternehmen OpenPGP nicht so weit verbreitet wie andere Sicherheitslösungen sind. Innerhalb wie auch außerhalb von Unternehmensnetzwerken könnte dies die Fähigkeit zur sicheren Kommunikation einschränken. Dies beinhaltet auch den Aspekt, dass alle Kontakte, die keine Software für OpenPGP-Verschlüsselung verwenden, außen vor bleiben.

Verlust von Metadaten

Ein weiterer Nachteil stellt den möglichen Verlust von Metadaten dar. Da der E-Mail-Header verschlüsselt bleibt, können Metadaten wie Absender, Empfänger und Betreffzeile weiterhin von Dritten eingesehen werden.

Wichtig zu beachten ist, dass die Effektivität von OpenPGP oft von der konkreten Implementierung und der Bereitschaft der User bestimmt wird, sich mit den Schlüsselmanagement-Aspekten auseinanderzusetzen. Dahingehend kann in Unternehmen und geschäftlichen Umgebungen ein zentralisiertes Vertrauensmodell einfacher zu verwalten und zu überwachen sein.

Mit dem X.509-Zertifikat verwendet S/MIME ein streng hierarchisches System zur Zertifizierung von öffentlichen Schlüssel. Eine Certification Authority (CA) steht stets an der Spitze der Zertifizierungshierarchie und signiert entweder direkt oder auch über Ihre Sub-Stellen die Schlüssel aller Teilnehmer innerhalb der Public-Key-Infrastruktur (PKI). Die einzelnen User sind im Besitz ihres eigenen Schlüssels und des öffentlichen CA-Schlüssels und können dadurch die Gültigkeit unbekannter Zertifikate ohne Einschränkung und mit höchster Vertrauenswürdigkeit überprüfen.

Dieses Szenario fördert in vielerlei Hinsicht eine standardisierte und kohärente Sicherheitslinie zur Validierung der Identität eines Kommunikationspartners.

Nutze die Stärke von S/MIME – Mehr Standards, mehr Trust

Die Verwendung von S/MIME zur Inhaltsverschlüsselung von per E-Mail übertragenen Daten bleibt unangefochten das Nonplusultra. Die Technologie hat sich als weltweiter Standard für E-Mail-Verschlüsselung etabliert, da sie effektiven Schutz bietet und auf anerkannten Standards basiert.

Technische Details der aktuellen S/MIME-Version 4.0, wie in der RFC 8551 spezifiziert, zeigen eine Weiterentwicklung in Bezug auf kryptografische Algorithmen und Sicherheitsprotokolle. Insbesondere wurden Verbesserungen hinsichtlich der Schlüssellängen und der unterstützten Verschlüsselungsalgorithmen implementiert, um den aktuellen Sicherheitsanforderungen gerecht zu werden.

Die nahtlose Integration von S/MIME mit dem öffentlichen Schlüsselserver “Open Keys” verleiht nicht nur zusätzliche Sicherheit, sondern ermöglicht auch eine besonders einfache Implementierung. Open Keys fungiert als zentraler Hub für die Bereitstellung öffentlicher Schlüssel und überprüft ausschließlich vertrauenswürdige Trust Center. Dieser Mechanismus gewährleistet, dass nur authentifizierte Schlüssel verwendet werden.

Technisch versierte Anwender profitieren von der Offenheit des Open-Keys-Systems, da es die Interoperabilität von S/MIME-Verschlüsselung über verschiedene Plattformen hinweg fördert. Im Vergleich zu proprietären Lösungen bietet Open Keys einen erheblichen Vorteil, indem es S/MIME-basierte Verschlüsselung nicht nur innerhalb Anbieter-spezifischer Appliances ermöglicht. Dabei spielt die standardisierte Kommunikation über die gängigen Protokolle eine entscheidende Rolle, was die Einbindung in bestehende Infrastrukturen erleichtert.

Zusätzlich zu den Grundlagen von S/MIME und Open Keys eröffnen technische Einblicke in Protokollmechanismen und Verschlüsselungsmethoden eine tiefere Verständnisebene für Sicherheitsexpert:innen und IT-Profis.

Bei geschäftlichen Angelegenheiten setzen wir auf höchste Vertrauenswürdigkeit. Unsere Experten beraten Sie zu all unseren Produkten im Bereich von Domains, Hosting und Encryption. Sichern Sie sich Ihr S/MIME-Zertifikat, ausgestellt von führenden CAs weltweit und finden Sie für jedes Ihrer Vorhaben schnell das passende Zertifikat – mit uns und unserer Partner-Plattform AutoDNS.

| IHR ANSPRECHPARTNER |

| Kirchner Datentechnik sascha@kirchner.de +49 8241 90950 |

Bilder: (c) InternetX

Also für mich kommt auch nur S/MIME in frage. Die Zertifikate kosten ja auch nur n Appel und n Ei.

Hallo Hr. Heinzler,

Danke für dein Kommentar.

Ja, es gibt sogar einen Anbieter kostenfreier S/MIME Zertifikate: Actalis aus Italien.

Wir haben bei unseren Kunden gemerkt, dass die Benutzung der Verschlüsselung gut erklärt werden muss. Wir unterstützen auch immer wieder bei der Einrichtung in Outlook, Android und iPhone. In größeren Umgebungen nutzen wir ein Zertifikats-Autoenrollment und die Lösungen von Secardeo oder totemo.

Viele Grüße

Sascha Kirchner